چگونه قربانی هک سیم کارت شدم و ۱۰۰,۰۰۰ دلار از دست دادم؟

این مطلب، شرح اتفاقی است که برای آقای شون کانز (سرپرست تیم مهندسی بیتگو (BitGo)) روی داده است. او طی ۲۴ ساعت مبلغ ۱۰۰ هزار دلار از دارایی دیجیتالش در کوین بیس را از دست داد. جریان این رویداد را از زبان خودش میخوانید.

چهارشنبه گذشته بیش از ۱۰۰،۰۰۰ دلار از داراییام را از دست دادم. یک «حمله تعویض سیم کارت» سبب شد این مبلغ طی ۲۴ ساعت از حسابم در کوین بیس خالی شود. تا چهار روز بعد از آن دلپیچه داشتم و اشتهایم کور شده بود. نمیتوانستم بخوابم و اضطراب، تردید و دستپاچگی شدیدی به من فشار آورده بود.

این اتفاق برایم خیلی گران تمام شد. هنوز حتی به خانوادهام چیزی درباره آن نگفتهام. بههمیندلیل است که میخواهم تجربیاتم و نیز درسهایی را که از این اتفاق گرفتم با هر تعداد از افراد که ممکن باشد در میان بگذارم. هدفم افزایش آگاهی درباره این نوع حملات و هشدار به شماست تا هر چه بیشتر به فکر امنیت هویت آنلاینتان باشید.

شیوههای امنیتی که در این مطلب آوردهام بسیار ساده هستند. بنابراین به راحتی میتوانید از آنها استفاده کنید.

جزئیات حمله

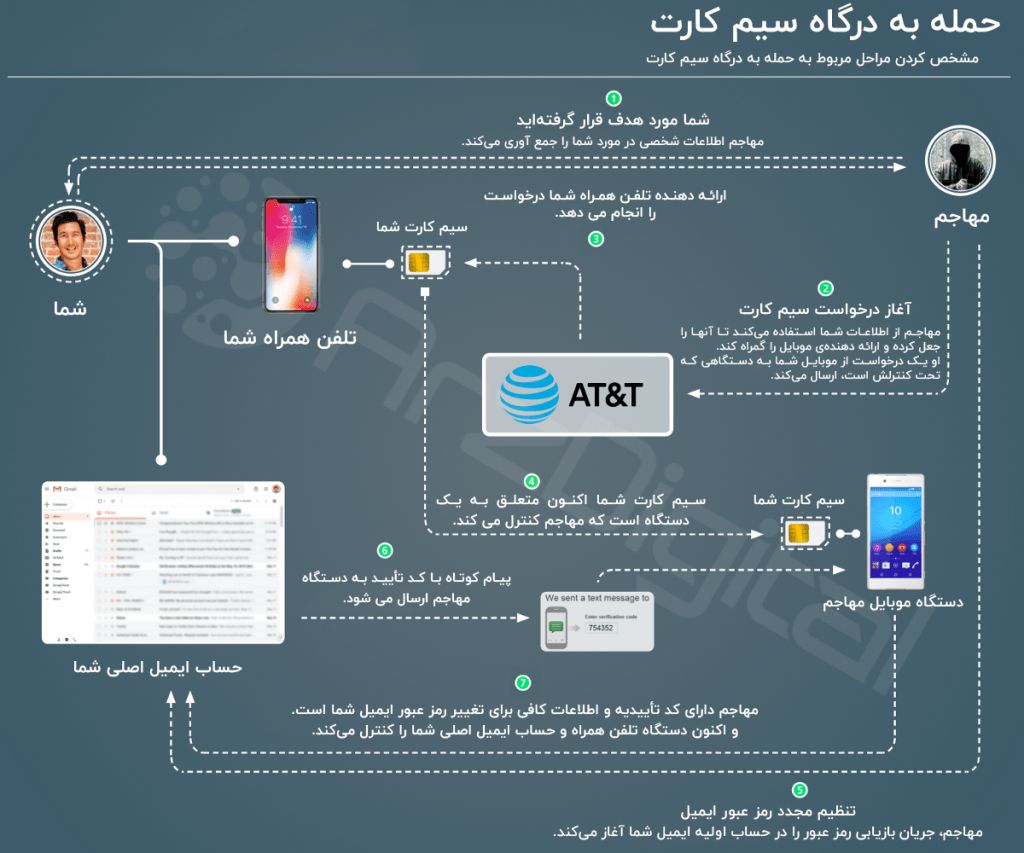

شاید بپرسید که «حمله از طریق درگاه سیم کارت» دقیقا به چه معناست. برای توضیح این حمله بیایید یک هویت آنلاین معمولی را بررسی کنیم. نمودار زیر باید برای بسیاری از شما آشنا باشد.

اتصال مجاز سیم کارت

یکی از قابلیتهایی که شرکتهای خدمات تلفن همراه به مشتریانشان ارائه میدهند، قابلیت متصل کردن سیمکارت به دستگاههای دیگر است. این ویژگی به شما امکان میدهد در صورت خریداری تلفن جدید، تغییر شرکت ارائه خدمات تلفن همراه یا هر عمل دیگری که مربوط به سیمکارتتان میشود، بتوانید به راحتی شماره تلفنتان را به دستگاه جدید انتقال دهید. در بیشتر موارد، این درخواست کاملاً مجاز است.

حمله از طریق درگاه سیم کارت

همانطور که از نامش برمیآید، این نوع حمله از طریق اتصال مخرب که توسط یک منبع غیرمجاز (مهاجم) صورت گرفته است انجام میشود. فرد مهاجم سیمکارت شما را به تلفنی که تحت کنترل خودش است متصل میکند. سپس گذرواژهتان را از طریق حساب ایمیلتان تغییر میدهد. هنگامیکه این کار انجام میشود، خدمات ایمیلتان یک کد تأیید ایمیلتان به شماره تلفن شما ارسال میکند. اما ازآنجاکه مهاجم بین شما قرار گرفته است و سیمکارتتان را کنترل میکند، بهجای شما به آن کد دست مییابد. شکل زیر مرحله به مرحله جزئیات این حمله را نشان میدهد.

هنگامیکه فرد مهاجم حساب ایمیل اصلیتان را کنترل میکند، از طریق هر سرویس آنلاینی که برایش منفعت داشته باشد (مانند حسابهای بانکی، حسابهای رسانههای اجتماعی و نظایر آنها که از طریق آدرس ایمیلتان آنها را مدیریت میکنید) پهلو به پهلو از مسیری جانبی حرکت میکند. اگر مهاجم اهداف بسیار شرورانهای داشته باشد، حتی میتواند دستتان را از حسابهای خودتان کوتاه کند بهطوریکه بههیچعنوان نتوانید دوباره به آنها دسترسی پیدا کنید.

کافی است یک لحظه به اطلاعات حساسی که فقط به یک حساب کاربری گوگل متصل است فکر کنید:

- دسترسی به نشانی، تاریخ تولد و سایر اطلاعات هویتی خصوصیتان؛

- دسترسی به عکسهای خودتان و خانوادهتان (در صورت وجود)؛

- دسترسی به تقویم و تاریخ سفرهای احتمالی که ممکن است در آینده بروید؛

- دسترسی به ایمیل خصوصی، اسناد و تاریخچه جستجوهایتان؛

- دسترسی به مخاطبینتان و اطلاعات خصوصی آنها و ارتباطی که با شما دارند؛

- دسترسی به تمام سرویسهای آنلاین دیگری که از ایمیلتان برای تأیید آنها استفاده کردهاید (بهعنوان مثال تمام برنامههایی که کد تأیید آنها به ایمیلتان فرستاده شده است).

جدول زمانی رویدادها

حال که درک بهتری از چگونگی انجام این حمله و ابعاد گسترده آن پیدا کردهاید، بیایید جدول زمانی این حمله بخصوص را دقیقتر بررسی کنیم.

در ادامه میخواهیم با نحوه اجرای این حمله آشنا شویم و به شما خواهم گفت که چطور این رویدادها را تجربه کردم و شما چه کاری میتوانید برای محافظت از خودتان به شیوهای متفاوت انجام دهید تا همین بلا سرتان نیاید.

جدول زمانی به چهار بخش تقسیم میشود:

- چیزی که تجربه کردم: نحوه شکلگیری رویدادها از دیدگاه من – اگر شما هم با نشانههای مشابهی مواجه شدید، با این شاخصها بهوضوح میتوانید بفهمید که احتمالا تحت حمله قرار گرفتهاید.

- آنچه مهاجم انجام داد: تاکتیکهایی اساسی که مهاجم به روش خودش روی حساب کاربری کوین بیس من به کار برد.

- سطح تهدیدی که درک کردم: میزان تهدیدی که در طی این رویدادهای درحال وقوع حس کردم.

- سطح تهدیدی که باید حس میکردم: میزان تهدیدی که ای کاش همان موقع که این رویدادها داشتند اتفاق میافتادند حس میکردم.

درسهایی که یاد گرفتم و توصیههایی که برای شما دارم

این حمله یکی از آن درسهایی بود که به بهای سنگینی در زندگی یاد گرفتم. درصد قابلتوجهی از ثروت خالصم را در عرض ۲۴ ساعت از دست دادم، بدون اینکه امیدی به برگشتشان باشد. توصیههایی که در ادامه میخوانید، میتواند به شما کمک کند از داراییها و اطلاعاتتان بهتر محافظت کنید.

از یک کیف پول سختافزاری برای امنیت داراییهای دیجیتالتان استفاده کنید:

هر وقت در حال انجام معامله نیستید داراییهایتان را به یک کیف پول سخت افزاری، آفلاین و یا کیف پول چند امضایی منتقل کنید. همینطور راحت آنها را رها نکنید. من با حساب کاربری کوین بیسم مانند یک حساب بانکی رفتار کردم و ریسکهای این کار را بهتر از خیلیها میدانستم، اما هرگز فکر نمیکردم برای خودم اتفاق بیفتد. حالا واقعاً پشیمانم که چرا امنیت بیشتری را برای داراییهای دیجیتالم در نظر نگرفتم.

پیام کوتاه دارای تأیید دو عاملی کافی نیست:

محافظت از داراییها و اطلاعات هویتی به شکل آنلاین واقعاً کافی نیست، بنابراین حتماً سطح امنیتی را هم به شکل همهجانبه ارتقا دهید. (بهعنوانمثال، مهاجم ممکن است از روشهای حمله فیزیکی به اطلاعاتتان دست یابد.) بااینکه تأییدکننده گوگل و برخی دیگر از روشهای امنیتی میتوانند ایمنی دستگاه تلفن همراهتان را تأمین کنند، باز هم توصیه میکنم به همین موارد بسنده نکنید. یک یوبیکی (YubiKey) بگیرید و اطلاعاتتان را در آن ذخیره کنید که خیالتان از بابت امنیت آنها راحت شود.

تا جایی که میتوانید در فضای آنلاین ردپایی به جا نگذارید:

اگر در جایی از شما میخواهند که اطلاعات هویتی شخصی شما (تاریخ تولد، موقعیت جغرافیایی محلی زندگیتان، تصاویری که موقعیت جغرافیاییتان در آن مشخص است و نظایر آنها) را وارد کنید و شما میدانید که واقعاً ضرورتی ندارد، این کار را انجام ندهید. در جریان یک حمله، تمام این دادههایی که به شکل عمومی از شما در فضای آنلاین موجود است علیهتان استفاده خواهد شد.

از گوگل ویس (دستیار صوتی گوگل) با تأیید دو عاملی استفاده کنید:

در برخی موارد، سرویسهای آنلاینی وجود دارند که از سختافزار مبتنی بر تأیید دو عاملی پشتیبانی نمیکنند و بهجای آن بر روش پیام کوتاه با تأیید دو عاملی متکی هستند. در چنین مواردی، بهتر است از شماره تلفن گوگل ویس (که به سیمکارت متصل نمیشود) و دارای شماره بازیابی با تأیید دو عاملی است استفاده کنید.

آدرس ایمیل دومی هم داشته باشید:

بهجای اینکه هر چیزی را فقط به یک آدرس ایمیل مرتبط کنید، سعی کنید یک ایمیل محرمانه برای اطلاعات هویتی مهمتان (حساب بانکی، حسابهای رسانه اجتماعی، صرافیهای ارز دیجیتال و نظایر آنها) داشته باشید و آن را برای موارد دیگر استفاده نکنید. با استفاده از برخی سختافزارهای مبتنی بر تأیید دو عاملی، یک نسخه پشتیبان از این آدرس تهیه کنید.

از برنامه مدیریت گذرواژه (پسورد منیجر) آفلاین استفاده کنید:

یک برنامه مدیریت گذرواژه آفلاین، میتواند در مدیریت گذرواژههایتان به شما کمک کند. حتی بهتر از آن، میتوانید از پسورد استور استفاده کنید که کاملا آفلاین است.

لطفا در صورت مشاهده دیدگاههای حاوی توهین و فحاشی یا خلاف عرف جامعه با گزارش سریع آنها، به ما در حفظ سلامت بستر ارتباطی کاربران کمک کنید.

در صورتی که رمز دوم حسابهای مختلف (ایمیل، صرافی و …) رو روی اون شماره فعال کرده باشید، بله